Politique d'accès adaptative pour les applications natives

Le Centre de connaissances propose du contenu pour la création de politiques d'applications natives.

Une politique d'application native se compose de deux ensembles de règles :

- Règles de préauthentification

- Règles d'authentification postales règles

Une politique native doit comporter des règles définies pour les deux.

Règles de préauthentification

Les règles de préauthentification peuvent utiliser des conditions simples pour déterminer les méthodes d'authentification qu'un utilisateur doit appliquer lors de sa première étape d'authentification. L'accès adaptatif n'est pas disponible pendant la préauthentification.

En fonction de l'expérience dont vous avez besoin pour votre candidature, vous pouvez n'avoir qu'une seule règle.

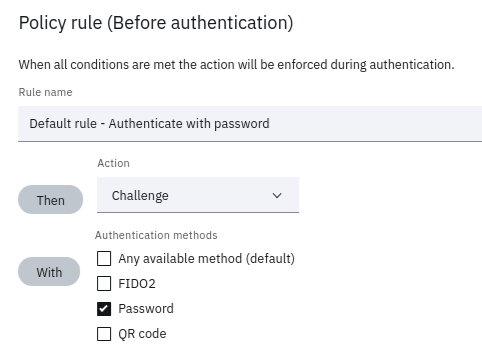

Par exemple, si votre application effectue une authentification par nom d'utilisateur/mot de passe pour satisfaire à l'authentification à premier facteur, votre politique de premier facteur ne comprendra qu'une seule règle. Cette règle sera une challenge avec le type d'authentification password

Règle de politique du premier facteur

Les conditions disponibles peuvent être utilisées pour mettre en œuvre une politique générale, non spécifique à l'utilisateur. Certains pourraient être envisagés :

- Exiger l'authentification fido2 si l'utilisateur n'est pas sur le réseau de l'entreprise

- Refuser si l'accès provient d'une adresse IP hors du pays

Règles d'authentification a posteriori

Les règles de post-authentification sont utilisées pour demander à l'utilisateur d'utiliser un deuxième facteur en fonction de certaines conditions. En savoir plus sur les conditions disponibles dans le Centre de connaissances

L' accès adaptatif est appliqué dans le cadre des règles de post-authentification. Pour utiliser l'accès adaptatif pour votre application native :

- Activer l'accès adaptatif dans votre politique

- Attribuer des actions à prendre pour les niveaux de risque donnés

- Très élevé

- Elevé

- Moyen

- Faible

- Possibilité de configurer des notifications par courrier électronique pour l'accès MFA/refusé

- Il est possible de configurer des conditions d'attributs adaptatifs

- En option, configurer toutes les conditions standard

Pour plus d'informations sur les règles et conditions d'accès adaptatif, consultez cette rubrique du Centre de connaissances.

Les applications qui utilisent l'authentification unique à partir de IBM Verify prennent également en charge la politique d'accès et l'accès adaptatif. Pour plus d'informations, voir Adaptive Access Policy for Single Sign On.

Voir aussi Accès adaptatif

Voir aussi Gestion de la politique d'accès

Updated 20 days ago