Activer l'AMF pour les applications

Introduction

L' authentification multifactorielle protège les applications et les actifs critiques du système, tels que le réseau et les serveurs, contre les acteurs malveillants. Verify offre cette possibilité grâce à un éditeur de politiques simplifié. Les administrateurs peuvent créer des politiques d'accès basées sur différents contextes d'utilisateurs, d'appareils, de zones géographiques et de réseaux pour décider d'autoriser, de refuser ou de contester l'accès à l'AMF.

Les clients de Verify peuvent facilement créer des listes de blocage ou d'autorisation sans trop d'efforts. Dans ce guide de configuration, nous allons créer une politique simple basée sur certaines conditions que nous pouvons recueillir auprès de l'utilisateur.

Prérequis

Pour compléter ce guide, les utilisateurs doivent disposer d'une version d'essai gratuite ou d'une instance payante de Verify avec l'abonnement à l'authentification multifactorielle.

Créer une politique d'accès

Connectez-vous à votre locataire en tant qu'administrateur ( https://yourtenant.verify.ibm.com ).

Etapes

- Naviguer vers Sécurité

- Sélectionnez l'onglet "Politiques d'accès".

Dans ce domaine, vous serez en mesure de créer des politiques d'accès spécifiques autour des informations relatives à l'utilisateur et à l'appareil afin de déterminer si l'accès doit être autorisé, refusé ou contesté pour un deuxième facteur. - Cliquez sur "Ajouter une politique"

- Donnez un nom à votre politique

C'est ainsi que l'on fait référence à la politique dans les applications. Elle sera également affichée lors des défis de l'AMF dans le cadre de vos activités de compte rendu. - Sélectionner la politique de signature de Federated

Puisque les utilisateurs s'authentifient via SSO, le choix de cette politique vous permettra de protéger rapidement les applications de votre catalogue. - En option, sur la page Authentification, sélectionnez la fréquence à laquelle vous souhaitez que l'AFM soit exécutée de manière récurrente.

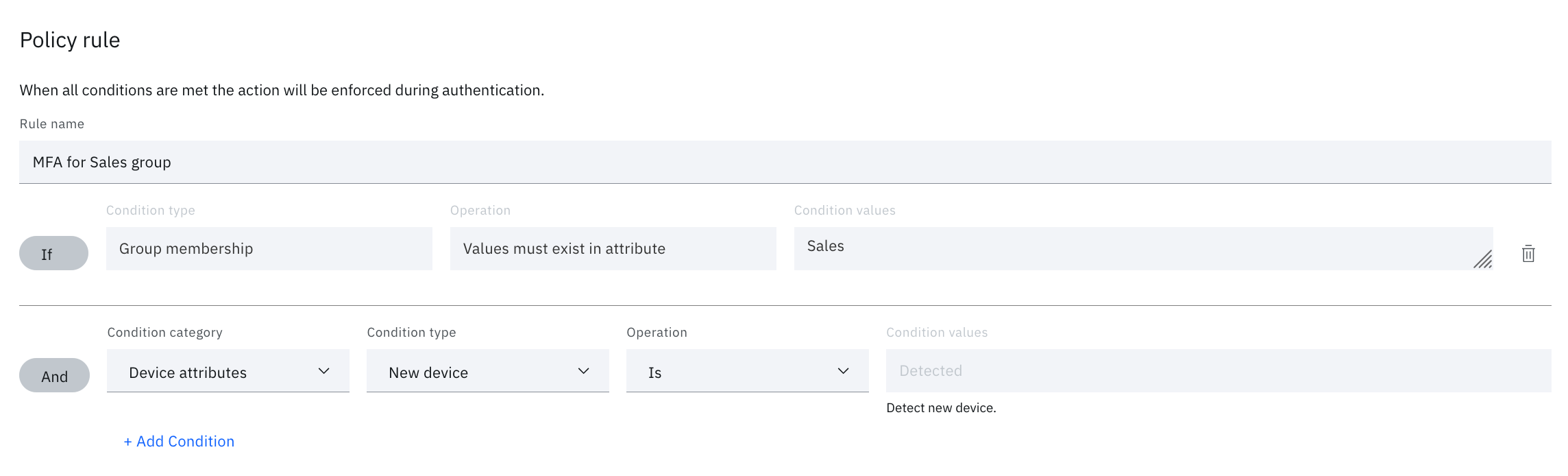

- Créer une nouvelle règle de politique

- Donnez un nom à la règle et créez quelques conditions ; Si :

- Attributs utilisateur > Attributs de groupe > doit exister dans l'attribut > Ventes

- Attributs du dispositif > Nouveau dispositif > Est > détecté

- Sélectionnez l'action à entreprendre lorsque la condition est remplie, y compris les méthodes d'AMF autorisées.

Sélectionnez "MFA par session". Optionnellement, si aucune condition n'est remplie, la règle par défaut s'applique. - Sauvegarder la règle

- Sauvegarder la politique

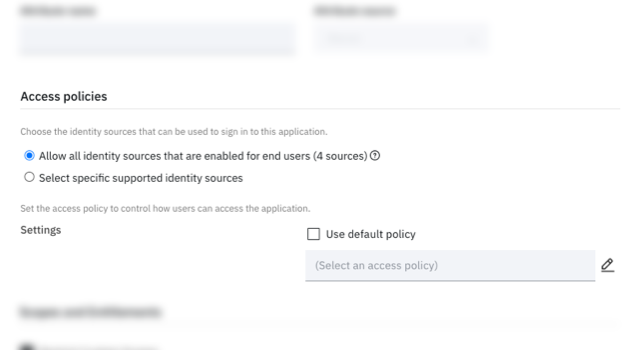

Ajoutez votre politique d'AMF aux applications

Votre politique d'accès a été créée avec succès. Une fois les applications intégrées à votre catalogue, vous pouvez appliquer différentes politiques d'accès à chaque application dans la section "Politiques d'accès" de l'onglet "Connexion".

Gestion de plusieurs règles d'accès dans une même politique

L'ajout de plus de deux politiques permet de spécifier la séquence d'évaluation. Les règles politiques sont évaluées de haut en bas. Dès qu'une condition est remplie, la politique d'accès s'arrête. Ajustez la séquence pour appliquer un processus d'évaluation différent à votre politique. Gardez cela à l'esprit lorsque vous créez des règles d'accès spécifiques. Les règles d'accès permettent de mettre en place des politiques d'accès globales en combinant des conditions.

Updated 19 days ago