Protection des données et consentement

Introduction

Dans ce guide, vous apprendrez à configurer IBM Verify pour qu'il soit conforme aux réglementations et aux exigences en matière de confidentialité des données. Data Privacy et de consentement de Verify sont complètes et conçues pour combler les lacunes introduites entre le responsable de la conformité/de la protection de la vie privée et les personas des développeurs. Pour en savoir plus sur les concepts , cliquez ici. Ce guide est destiné aux responsables de la protection de la vie privée et aux administrateurs.

Nous prendrons l'exemple d'une application de panier d'achat qui doit se conformer aux règles de confidentialité pour illustrer la configuration nécessaire en matière de confidentialité des données.

Configuration des attributs et des objectifs

Les attributs du profil de l'utilisateur devraient déjà avoir été créés. Dans le cadre de cette activité, les responsables de la protection de la vie privée examineront ces attributs et les relieront aux finalités des données.

Collecte d'informations

Les attributs sont généralement des données relatives au profil de l'utilisateur, telles que l'adresse électronique. Cependant, ils ne sont pas limités à cela. Les attributs peuvent être utilisés pour représenter tout élément nécessitant le consentement de l'utilisateur. Prenons l'exemple d'un utilisateur qui doit autoriser une transaction bancaire. Dans ce cas, un consentement est enregistré, indiquant la transaction qui a été approuvée par l'utilisateur. Dans ce consentement, l'attribut serait appelé Transaction ID et la valeur de l'attribut serait la valeur réelle de l'identifiant de la transaction.

La finalité des données indique le but de l'utilisation d'un attribut demandé. L'utilisateur dispose ainsi d'un contexte suffisant pour savoir comment et dans quel but les données sont utilisées. Par exemple, une application de magasin en ligne peut avoir besoin d'accéder au courrier électronique de l'utilisateur pour envoyer des notifications de suivi. Dans ce cas, le but d'utilisation est Shipping.

En règle générale, la finalité des données et l'attribut associé à la finalité des données sont configurés avec des types d'accès. Les types d'accès indiquent le niveau d'accès. Verify propose un type d'accès par défaut appelé default qui indique que le niveau d'accès aux données de l'utilisateur est effectivement indéterminé ou complet. Les niveaux d'accès dépendent entièrement du dépositaire des données. Par exemple, les données fournies par les API de profil peuvent être utilisées par les applications à des fins de gestion des profils. Cependant, il est nécessaire de fournir une dimension supplémentaire qui indique le niveau d'accès aux données - read, store, etc. L'enregistrement de consentement créé contiendra également cette information, ce qui implique qu'une application demandant l'autorisation d'utiliser des attributs pour la même finalité mais avec des types d'accès différents nécessitera des consentements différents de la part de l'utilisateur.

Vous devez connaître les éléments suivants pour pouvoir configurer votre locataire IBM Verify.

| Elément | Exemple |

|---|---|

| Les attributs ou les éléments de données représentent quelque chose qu'un utilisateur consent à partager ou à autoriser | Informations sur l'utilisateur telles que l'adresse électronique, le numéro de téléphone portable, les comptes bancaires, le solde du compte, les transactions du compte, etc |

| Finalité de l'utilisation | Expédier des marchandises, partager des données bancaires avec un tiers, effectuer une transaction de paiement |

| Types d'accès | Lecture, écriture, lecture obscurcie |

Dans une application de panier d'achat, certains des attributs intéressants sont le prénom, le nom de famille, le nom complet, l'âge, l'adresse électronique, le numéro de téléphone portable et l'adresse du domicile de l'utilisateur. Les finalités sont adaptées en fonction de l'utilisation que l'application entend faire des données. Par exemple -

- Expédition : Afin d'expédier les articles achetés par l'utilisateur, l'application a besoin de l'adresse du domicile, de l'adresse électronique et éventuellement du numéro de téléphone portable. Les deux derniers seraient utilisés pour envoyer des notifications de suivi.

- Gestion des profils : Afin d'afficher les informations relatives au profil de l'utilisateur ou de l'"accueillir" dans l'application, certaines informations de base sur le profil sont nécessaires. Les attributs intéressants peuvent être le prénom, le nom de famille et le nom complet. Elles ne seront que "lues" et ne seront pas mises à jour dans le fournisseur d'identité ou stockées dans la base de données de l'application. Le type d'accès associé à cette finalité serait donc "lecture".

REMARQUE

Le type d'accès n'est pas autonome. Il est toujours associé à l'objectif ou à un attribut spécifique configuré dans le cadre de l'objectif.

Révision des attributs

Les attributs sont généralement des données relatives au profil de l'utilisateur, telles que l'adresse électronique. Cependant, il peut également impliquer un élément qui nécessite un consentement. Prenons l'exemple d'un utilisateur qui doit autoriser une transaction bancaire. Dans ce cas, l'attribut peut être appelé Transaction ID. La déclaration de consentement créée sur autorisation de l'utilisateur inclurait l'identifiant de la transaction en tant que valeur d'attribut.

Dans Verify, les attributs sont configurés dans la console d'administration https://yourtenant.verify.ibm.com/ui/admin sous "Annuaire > Attributs" dans le panneau de navigation. Verify prend en charge différents types d'attributs :

-

Schéma de l'utilisateur : Il existe deux catégories : les attributs intégrés/prédéfinis et les attributs personnalisés. Ces attributs peuvent être associés à des données réelles par compte d'utilisateur, qui sont stockées dans Cloud Directory.

-

Justificatif du fournisseur d'identité : Ces attributs font partie d'un jeton de source d'identité externe qui devient disponible pour Verify lorsque l'utilisateur s'authentifie dans le système. Ils sont éphémères et ne sont pas stockés dans Verify.

-

Règle avancée : Les valeurs sont calculées à l'aide de scripts. Ils ne sont pas conservés dans le répertoire du nuage, mais peuvent être calculés et inclus dans les données partagées avec les applications.

-

Valeur fixe : Ces valeurs sont généralement utilisées pour définir une valeur statique ou un espace réservé. Par exemple, l'attribut

Transaction IDserait une valeur fixe sans valeur globale définie. Il s'agit d'un simple espace réservé utilisé uniquement pour relier la valeur de l'ID de la transaction fournie dans la demande d'autorisation à la déclaration de consentement.

Les responsables de la protection des données et les administrateurs examinent généralement les attributs disponibles pour configurer les finalités des données. Vous pouvez le faire en allant dans "Annuaire > Attributs" ou en recherchant l'attribut lors de la création de l'objet.

Configuration des finalités des données

Les finalités sont au cœur de la vérification de la Data Privacy et du consentement. Il indique la raison pour laquelle une application peut utiliser l'attribut. Les types d'accès sont configurés avec des objectifs.

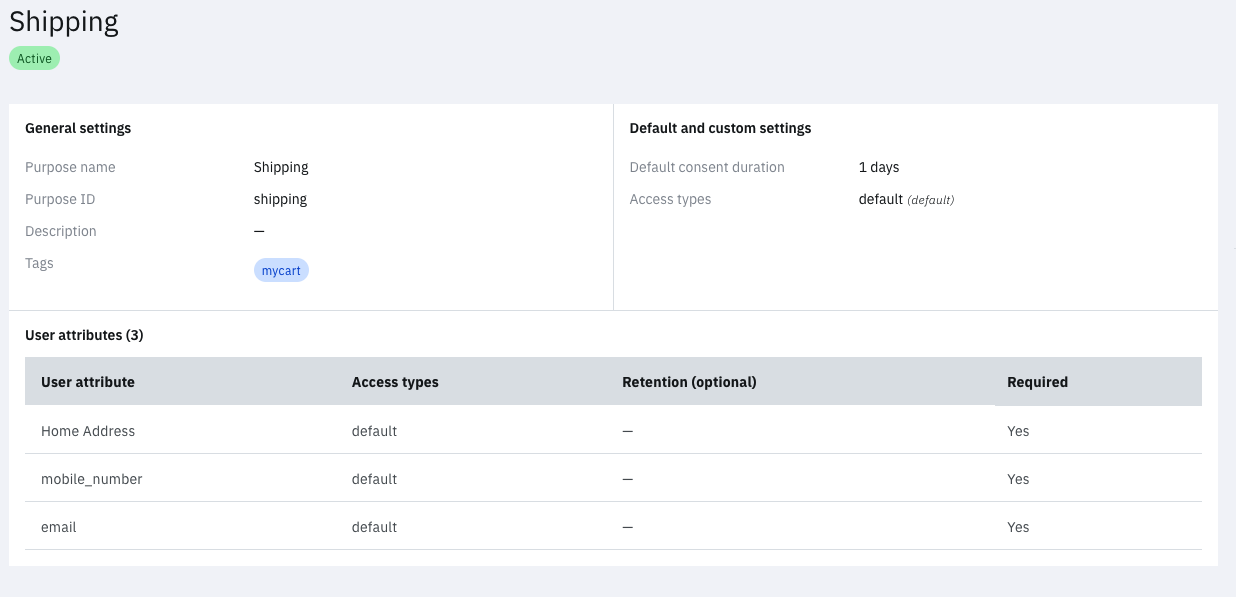

Afin de mieux illustrer les étapes, nous utilisons ici l'objectif Shipping.

-

Dans la console d'administration de Verify, allez dans "Confidentialité des données et consentement > Finalités des données".

-

Cliquez sur "Créer un objectif".

-

Suivez les étapes pour créer un objet avec l'ID

shipping, utiliser le type d'accèsdefaultdéfini par le système et associer les attributsHome address,mobile_numberetemail. Lorsqu'il est enregistré et publié, il doit ressembler à ceci.

Répétez les étapes pour créer d'autres objectifs.

Configuration de la politique de confidentialité

La politique de confidentialité est un ensemble de règles qui s'appliquent à chaque demande d'approbation de l'utilisation des données. Les règles correspondent à des règlements définis par le gouvernement, un organe de direction et/ou l'organisation elle-même.

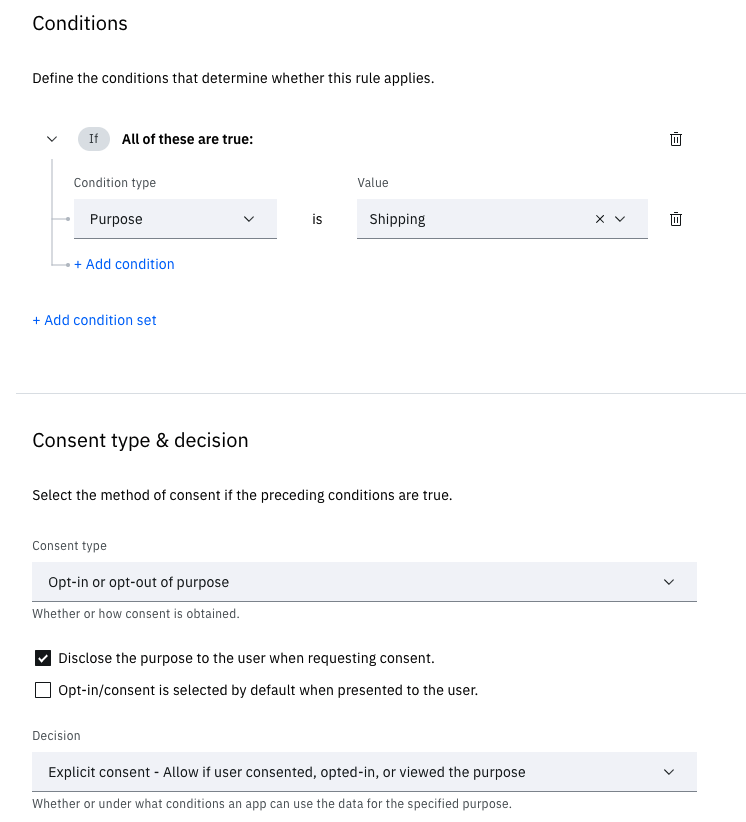

Nous utilisons une règle spéciale pour l'objectif Shipping qui nécessite un consentement de type "opt in/out".

-

Dans la console d'administration de Verify, allez dans "Confidentialité des données et consentement > Politique de confidentialité des données".

-

Passez à l'onglet "Règles".

-

Cliquez sur "Créer une règle".

-

Par souci de simplicité, nous appellerons cette règle "règle d'expédition".

-

Ajoutez une condition dont le "type de condition" est

Purposeet la valeurShipping. -

Sélectionnez le type de consentement

Opt-in or opt-out of purpose. -

Ne pas cocher la case "L'opt-in/consentement est sélectionné par défaut".

-

Laisser la décision comme

Explicit consent. -

Définir les dates d'activation et d'expiration si nécessaire. Cela détermine quand la règle est active.

-

Une fois créée, la règle doit ressembler à ceci :

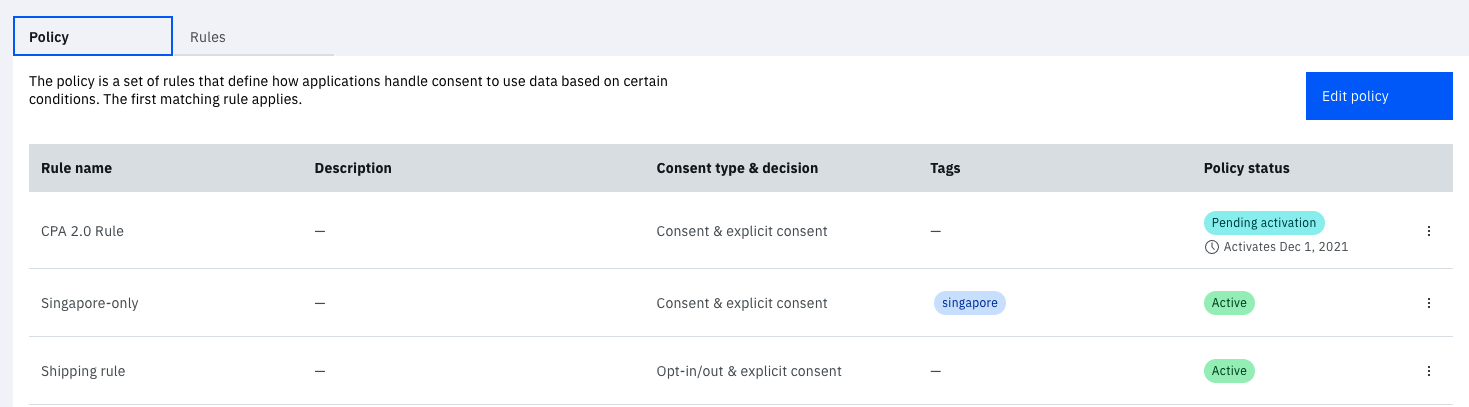

Une fois que toutes les règles de protection de la vie privée ont été ajoutées, elles doivent être ajoutées à la politique et ordonnées correctement.

-

Passez à l'onglet "Politique".

-

Cliquez sur "Modifier la politique".

-

Ajouter des règles à la politique et les ordonner. L'image ci-dessous indique qu'une règle est en attente d'activation et qu'elle deviendra la règle la plus prioritaire à la date indiquée. De même, il convient de noter que la règle spécifique à Singapour précède la règle relative au transport maritime.

Etapes suivantes

-

Le propriétaire ou l'administrateur de l'application ajoute les objectifs autorisés pour l'application.

-

Le développeur s'intègre à l'aide des flux Web Open ID Connect ou des API autorisées par OAuth.

Updated 23 days ago